そのパスワード危険かも!?今どきのパスワード安全基準

◆コミュニティへ投稿されたとある表が話題に

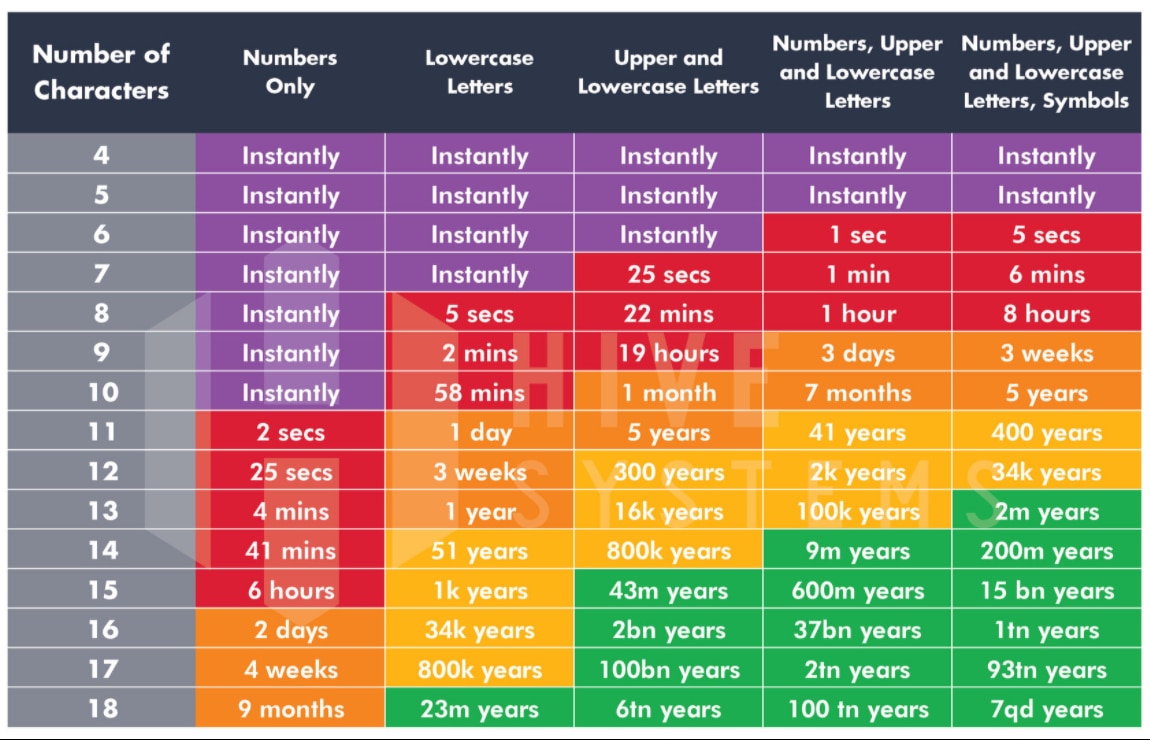

先日、ネット上のコミュニティへ投稿されたとある表がセキュリティに関心のあるユーザを中心に大きな反響を集めていました。

画像引用元:https://www.response-it.co.uk/news/2020/9/2/how-long-does-it-take-to-crack-your-password

この表は、MD5ハッシュ化されたパスワードが漏洩した場合に攻撃者がそのハッシュ情報から元のパスワードを総当たりで解析するために必要となる計算時間をまとめたものです。

(解析に必要となる計算時間が長くなるほど、解析されにくく強固なパスワードとなります。

国内のウェブサイトでも未だに"英数字のみ8桁まで"のような脆弱なパスワードポリシーで運用されているところを見かけることがありますが、その場合、約1時間程度でパスワードが解析されるということです。

その部分的な事実も驚きではありますが、この表が更に注目集めたポイントとしては、これまで安全だと考えられていたレベルのパスワードも、もはや安全では言えなくなってきているという点です。

◆パスワード安全基準の変化

近年では高度な並列計算性能を持つグラフィックスカード(GPU)が安価な値段で手に入るようになりましたが、その性能は攻撃者側でも利用され、パスワード解析の所要時間短縮に悪用される可能性があります。

同じ調査元のデータによると、約9年前の結果と比較して同条件のパスワードに対して解析にかかる時間は200~300分の1程度まで短縮されているとのことで、過去の検証では解析までに10年を要したパスワードでも現在のコンピュータでは数週間程度で解析できてしまうことになり、パスワードの安全基準を見直す必要性を感じさせる結果でした。

また、日々セキュリティ関連のニュースが報道され、世間的なセキュリティ意識も高まりつつある状況ではありますが、それでも世界的には週に100万件のパスワードが侵害されているとも言われています。

このような状況では"他人にパスワードを教えない"とユーザ側での管理意識が高まっていたとしても、いつパスワードが解析されアカウント乗っ取りや情報の盗難などの被害が発生してもまったく不思議ではありません。

事実として、トランプ前大統領のTwitterアカウントは、2016年、2020年の少なくとも2回にわたり侵害され、その際に設定されていたパスワードが非常に脆弱なものであったことが話題になりました。

◆ 自身のパスワードが漏洩している可能性を確認する

ここまで読んで下さった方の中には、自身のアカウントも既に侵害されているのではないかと不安になった方もいらっしゃるかと思います。

そのような方に向けて、パスワードが漏洩している可能性があるかどうかを簡単に確認するためのサービスを2つご紹介させていただきます。

※今回ご紹介するサービスはどちらも信頼できるものとして私が判断したものではございますが、確認にあたりアカウント情報の一部をサービス側へ提供する必要があるため、少なからずリスクが伴うものであることをご認識くださいますようお願い致します。

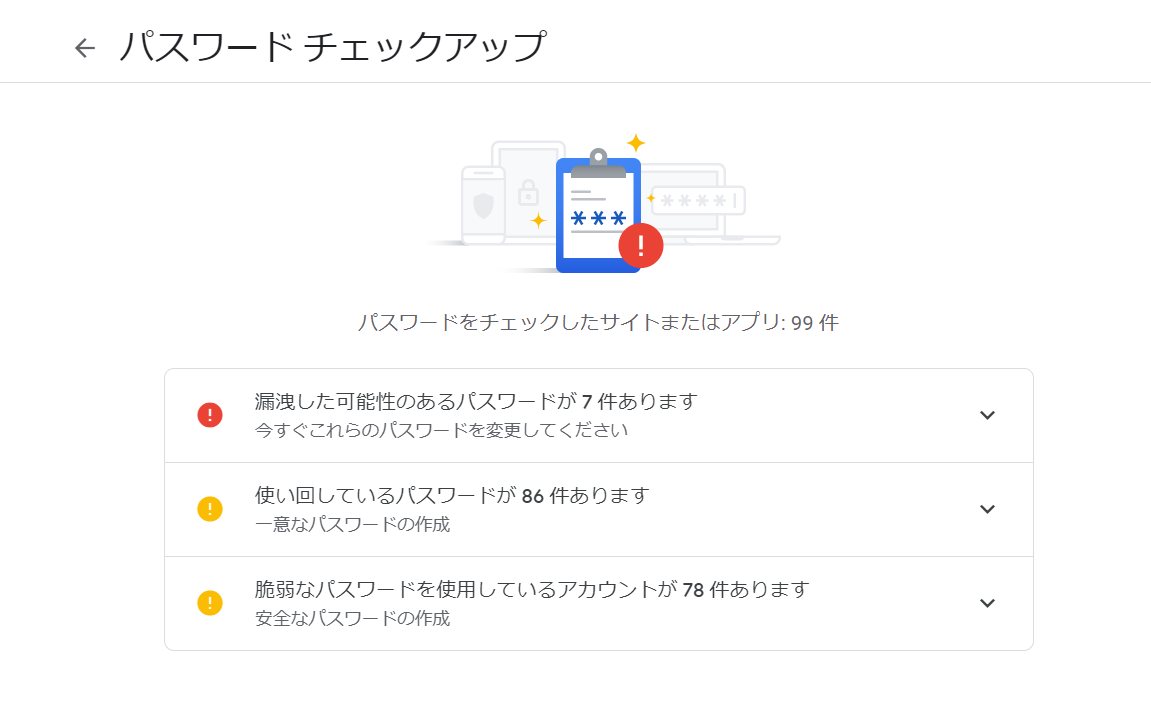

①Google password checkup

https://passwords.google.com/

https://passwords.google.com/

ブラウザ上で入力された認証情報(ID/パスワード)が、過去に流出が確認されているものであるかどうかをチェックするためのGoogleのサービスです。

上記URLからパスワードチェックアップを実行することで、以下のような形ですぐに結果を表示してくれます。

※Googleアカウントで管理されている認証情報のみがチェック対象です

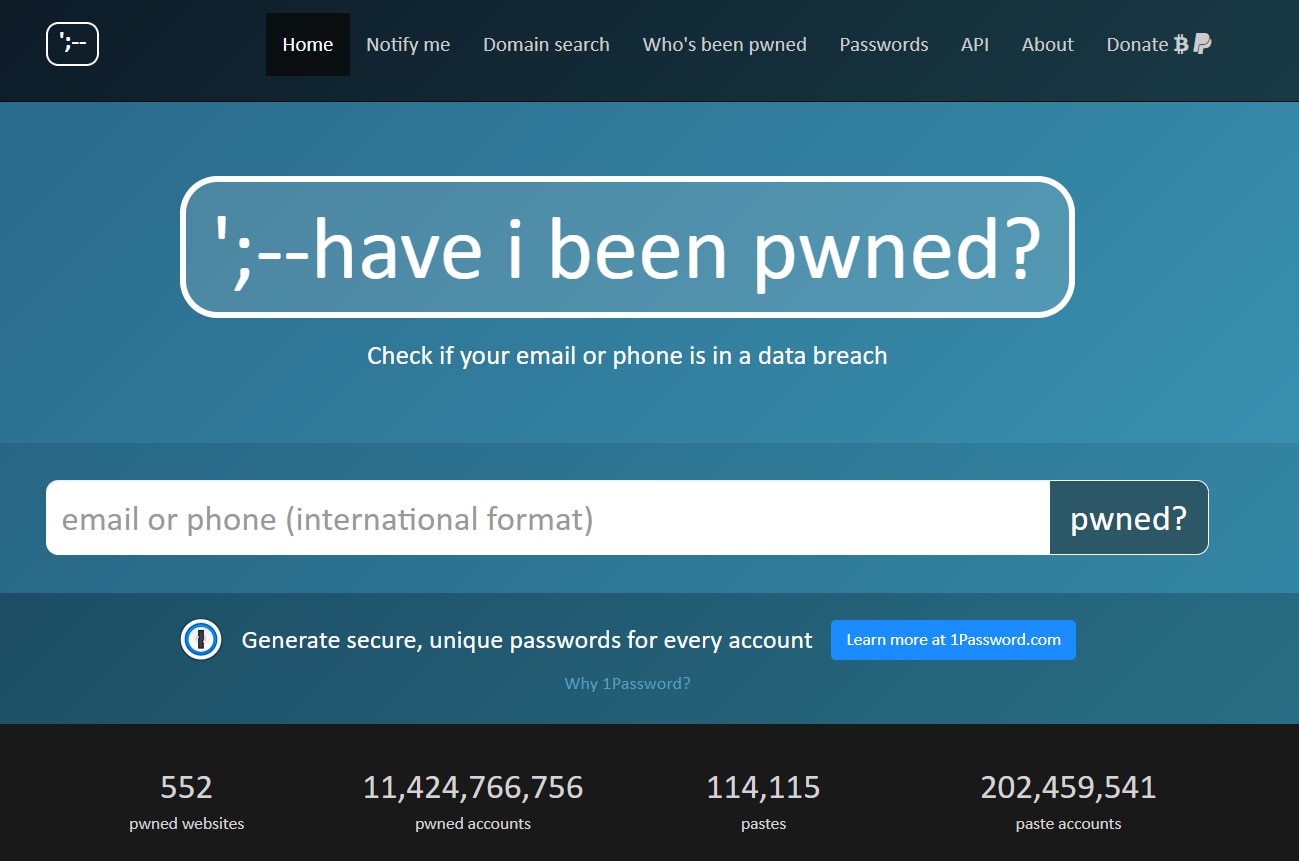

②Have I Been Pwned

https://haveibeenpwned.com/

「Have I Been Pwned」は、Microsoftのセキュリティディレクターで、セキュリティ研究者としても著名なTroy Hunt氏によって運営されている認証情報の漏洩チェックサービスです。

このサービスのデータベースでは113億件を超える漏洩アカウント情報が蓄積されており、

上記リンク先のフォームからメールアドレスやパスワードを入力すると過去の漏洩情報に一致するものがあるかどうかを表示してくれます。

漏洩情報と一致しない(安全な)場合は「Good news ? no pwnage found!」と表示されます。

もし侵害の可能性が示された場合、アカウントの安全性を保つために何らかの対策をすぐに施すことをお勧めします。

◆アカウントの安全性をより保つための方法

それではよりアカウントの安全性を保つためには具体的にどのような対策を施せばよいのでしょうか。

様々な対策が考えられますが、ユーザ側で比較的簡単に実施できる対策は以下の2つです。

1.パスワードの強度を高める

パスワードの複雑さや運用方法を見直すことで、侵害されにくいより強固なパスワードにすることができます。

以下のWebサイトでは、安全なパスワードの条件や運用方法についてチェック項目がわかりやすくまとめられていますので、これらを参考により安全なものへ作り変えましょう。

チョコっとプラスパスワード - IPA(情報処理推進機構)

https://www.ipa.go.jp/chocotto/pw.html

2.多要素認証を取り入れる

最近のWebサービスでは、パスワードのみによる認証ではなくスマホやSMSを使った多要素認証に対応しているものが増えています。多要素認証を利用することによりパスワード単体の漏洩におけるアカウント侵害のリスクを大きく削減することができるため、利用可能な場合は設定をすることをお勧めします。

弊社では多要素認証ソリューションとしてCisco Duoの取り扱いを開始しておりますが、SaaSサービスのビジネス利用増加やコロナ禍でのテレワークの普及を背景に非常に多くのお引き合いを頂いている状況です。

テレワークのセキュリティ強化!多要素認証ソリューションCisco Duoのご紹介 - パートナーブログ

製品のご紹介、デモ、トライアル実施など積極的にご対応させていただきますのでお気軽にご相談下さい。

◆ おわりに

少し長くなってしまいましたが、ここまでお読みいただきありがとうございました。

今回の投稿が少しでも皆様のお役に立てれば幸いです。

季節の変わり目、気温差の激しい日も増えておりますが、くれぐれも体調にはお気を付けください。