ベストプラクティスはこれ!FortiSASEの主要な導入モデル

皆様、こんにちは。

セキュリティ製品担当をしております、ネットワンパートナーズの松本です。

今回は、FortiSASEを提案する上でベストプラクティスとなる、代表的な4つの導入モデルについて紹介します。

はじめに

FortiSASE概要やメリットを詳しくご存じない方は、FortiSASEの概要紹介に関するブログも執筆していますので、ぜひご一読ください!

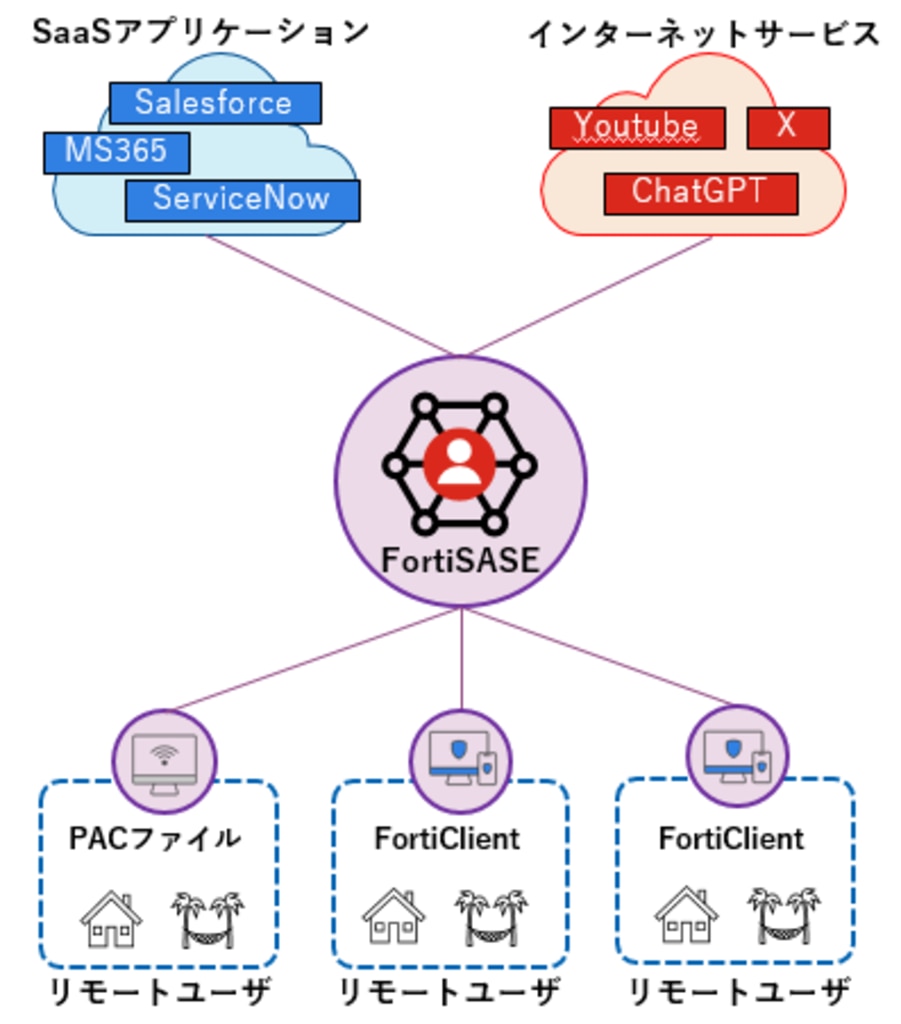

FortiSASEは、FortiClientを利用した「ユーザーベース」の接続や、FortiGate/FortiAPを利用した「サイトベース」の接続など、場所やデバイスを問わず、さまざまな接続元で利用することが可能です。そのため、どのような環境にいるユーザーに対しても、最適な形でセキュリティを確保することができます。しかし、その反面、導入モデルによって必要なコンポーネントや、提案時に訴求すべきポイントが異なってきます。

そのため、

「実際の提案では、どの導入モデルのどういったメリットを訴求すればよいのかイメージが湧かない」

「FortiSASEの概要は理解しているが、導入モデルごとに何が必要なのか分からない」

といった具体的な提案イメージが掴めず、悩まれている方も少なくないと思います。 そこで今回、FortiSASEの導入モデルごとにメリットやユースケースを分かりやすくまとめた「ソリューションブリーフ」を作成いたしました。資料のダウンロードは以下を参照ください。

そのため、

「実際の提案では、どの導入モデルのどういったメリットを訴求すればよいのかイメージが湧かない」

「FortiSASEの概要は理解しているが、導入モデルごとに何が必要なのか分からない」

といった具体的な提案イメージが掴めず、悩まれている方も少なくないと思います。 そこで今回、FortiSASEの導入モデルごとにメリットやユースケースを分かりやすくまとめた「ソリューションブリーフ」を作成いたしました。資料のダウンロードは以下を参照ください。

本ブログでは、このソリューションブリーフの内容に基づき、FortiSASEの主要な4つの導入モデルについてご紹介します。

FortiSASE 導入モデル

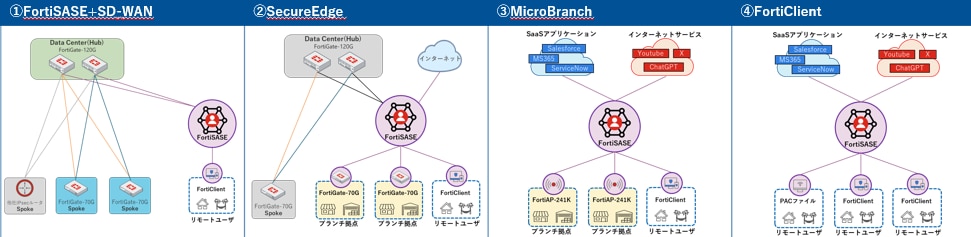

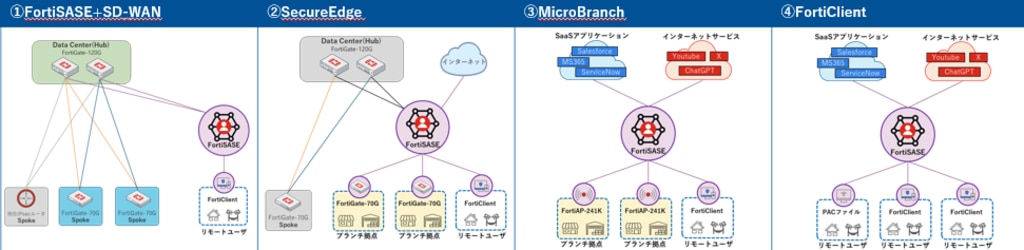

FortiSASEの導入モデルは次の4つです。

1.FortiSASE + SD-WAN

2.SecureEdge

3.MicroBranch

4.FortiClient

1.FortiSASE + SD-WAN

2.SecureEdge

3.MicroBranch

4.FortiClient

FortiSASEは、お客様の規模やユースケースに応じて、柔軟に選択可能です。

また、①と③のように、複数の導入モデルを併用して利用することもできます。

これから、FortiSASEを構成する4つのモデルについて、それぞれ紹介していきます。

また、①と③のように、複数の導入モデルを併用して利用することもできます。

これから、FortiSASEを構成する4つのモデルについて、それぞれ紹介していきます。

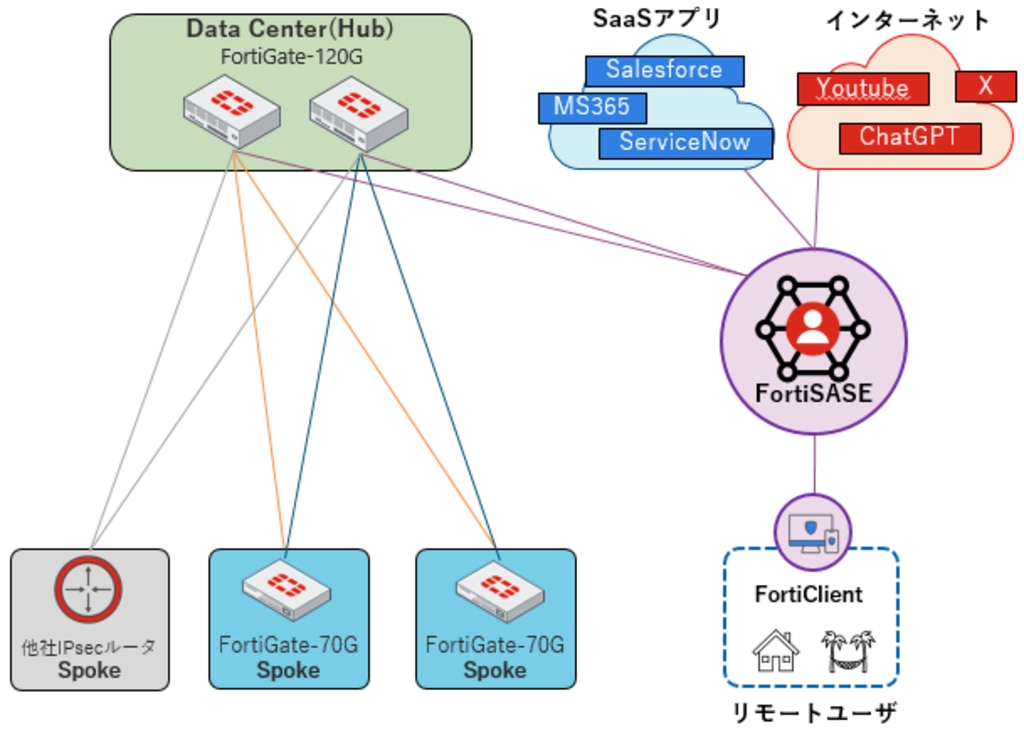

サンプルモデル①FortiSASE + SD-WAN

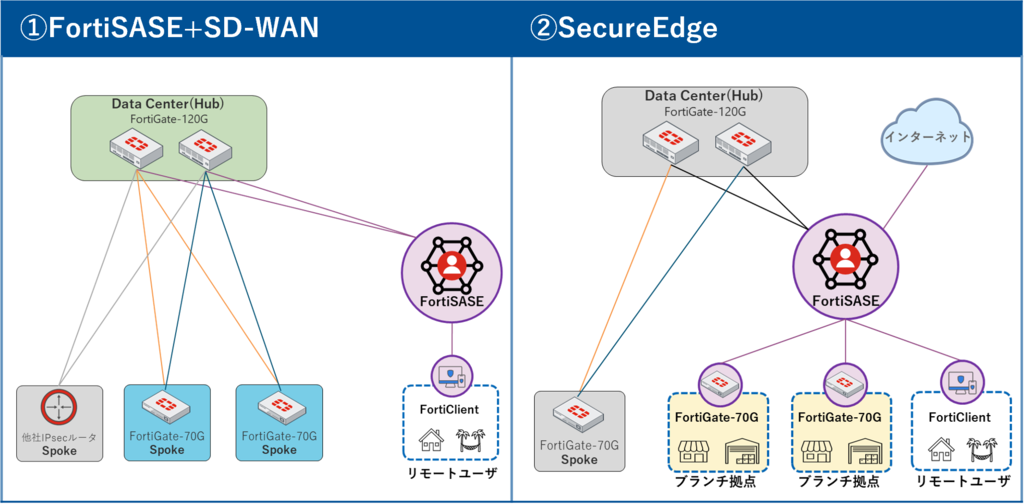

1つ目は、FortiSASEと既存のFortiGate SD-WANを組み合わせる構成です。

この構成では、既存のSD-WAN環境にFortiSASEをアドオンするだけで利用可能です。

これにより、既存ネットワーク構成を大幅に変更することなく、部分的にFortiSASEを導入することができます。

そのため、リモートユーザーに対しても社内と同様のセキュリティを提供できます。 また、インターネットやSaaSアプリへのアクセス(SIA/SSA)に加え、FortiSASEとHub機器を接続することで、社内リソースへのセキュアなアクセス(SPA)も実現できます。

なお、これはSPAを実現するための最も基本的な構成です。

この構成では、既存のSD-WAN環境にFortiSASEをアドオンするだけで利用可能です。

これにより、既存ネットワーク構成を大幅に変更することなく、部分的にFortiSASEを導入することができます。

そのため、リモートユーザーに対しても社内と同様のセキュリティを提供できます。 また、インターネットやSaaSアプリへのアクセス(SIA/SSA)に加え、FortiSASEとHub機器を接続することで、社内リソースへのセキュアなアクセス(SPA)も実現できます。

なお、これはSPAを実現するための最も基本的な構成です。

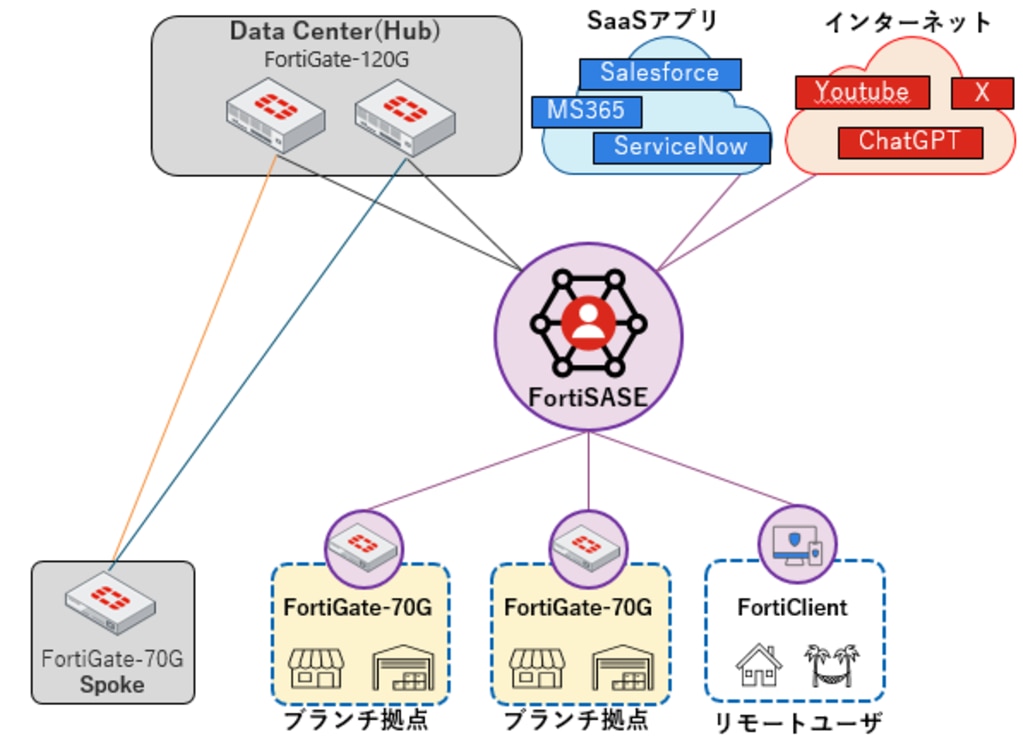

サンプルモデル② Secure Edge

2つ目は、各ブランチに設置されたFortiGateやFortiExtenderを「Secure Edge」としてFortiSASEに接続する構成です。

この構成では、PC等の端末ごとにFortiClient(エージェント)を導入しなくても、拠点単位でセキュアなアクセスを実現できます。

これにより、現場作業員や一時的な利用者がいる拠点でも、個別にエージェント管理を行うことなく、FortiSASEによるセキュリティを担保できます。

また、Secure SD-WANと同様に、Microsoft 365など特定のSaaS向けトラフィックに関しては、FortiSASEを介さずに直接インターネットへブレークアウトさせることが可能です。

この構成では、PC等の端末ごとにFortiClient(エージェント)を導入しなくても、拠点単位でセキュアなアクセスを実現できます。

これにより、現場作業員や一時的な利用者がいる拠点でも、個別にエージェント管理を行うことなく、FortiSASEによるセキュリティを担保できます。

また、Secure SD-WANと同様に、Microsoft 365など特定のSaaS向けトラフィックに関しては、FortiSASEを介さずに直接インターネットへブレークアウトさせることが可能です。

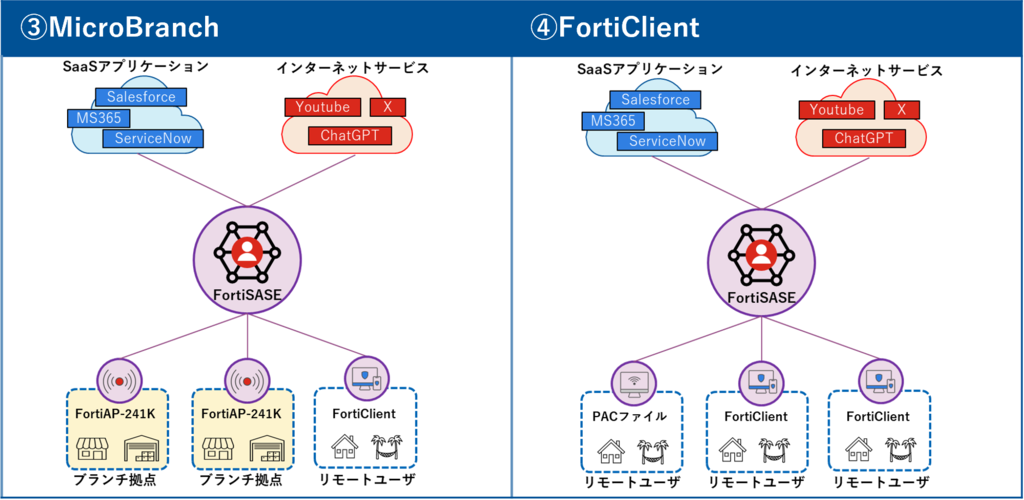

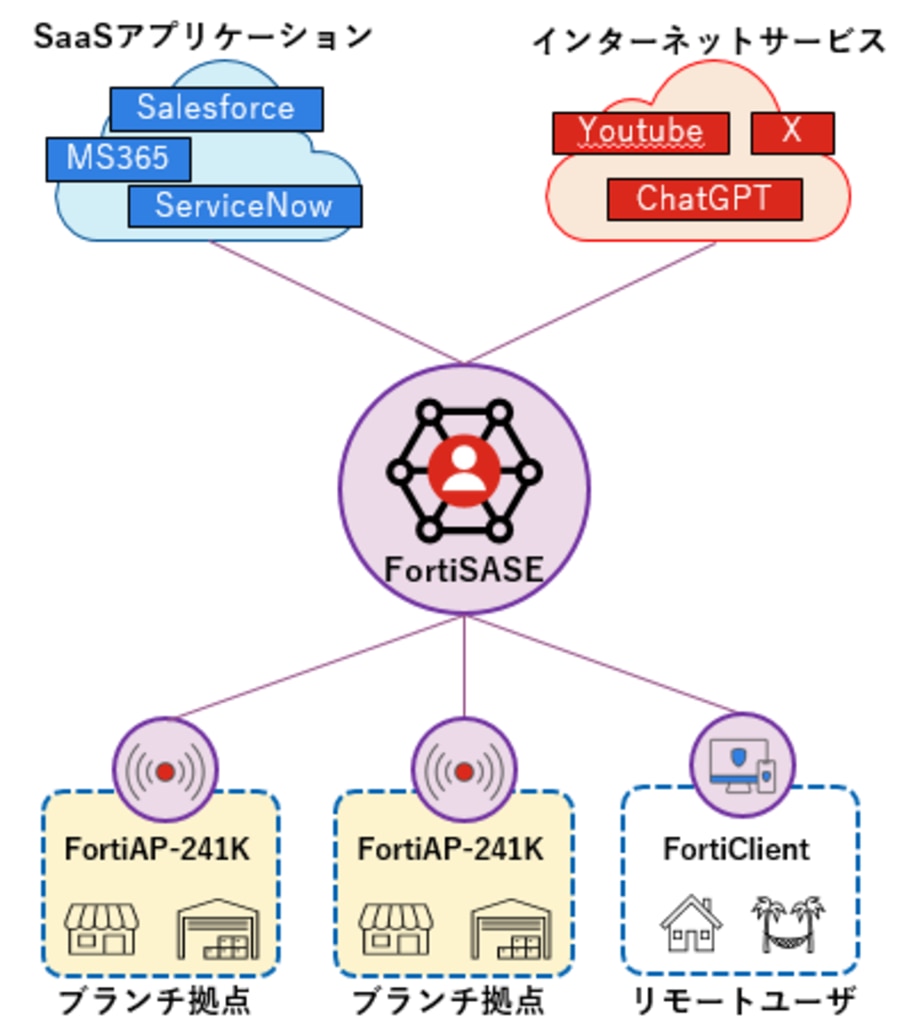

サンプルモデル③ MicroBranch

3つ目は、各ブランチに設置された FortiAP を「MicroBranch」として FortiSASE に接続する構成です。この構成では、FortiSASE 自体が無線LANコントローラー(WLC)として機能します。そのため、拠点側に別途 WLC を用意しなくても、FortiAP のみを導入することで利用できます。

また、ゼロタッチプロビジョニング(ZTP)に対応しています。これにより、ブランチ拠点の FortiAP をインターネットに接続するだけで FortiSASE 上から設定でき、迅速にセキュアな環境を実現できます。

加えて、ZTP を利用することで設定が簡単になり、スムーズに多拠点展開できます。

また、ゼロタッチプロビジョニング(ZTP)に対応しています。これにより、ブランチ拠点の FortiAP をインターネットに接続するだけで FortiSASE 上から設定でき、迅速にセキュアな環境を実現できます。

加えて、ZTP を利用することで設定が簡単になり、スムーズに多拠点展開できます。

サンプルモデル④ FortiClient のみ

4つ目は、PCやモバイルデバイスに導入した FortiClient(エージェント)を利用するユーザーベースで FortiSASE に接続する構成です。

この構成では、他のコンポーネントを用意することなく、FortiSASE のソフトウェアライセンスのみで利用できます。

そのため、インターネットや SaaS アプリケーションへの接続が要件となる場合に適したモデルです。

また、社外からインターネットや SaaS アプリケーションへアクセスする通信(SIA/SSA)に対して、社内と同様のセキュリティポリシーを適用できます。 さらに、FortiClient(エージェント)によりエンドポイント保護(EPP)機能も併せて利用できます。

この構成では、他のコンポーネントを用意することなく、FortiSASE のソフトウェアライセンスのみで利用できます。

そのため、インターネットや SaaS アプリケーションへの接続が要件となる場合に適したモデルです。

また、社外からインターネットや SaaS アプリケーションへアクセスする通信(SIA/SSA)に対して、社内と同様のセキュリティポリシーを適用できます。 さらに、FortiClient(エージェント)によりエンドポイント保護(EPP)機能も併せて利用できます。

さいごに

FortiSASEは、お客様要件や既存の環境に合わせて、場所やデバイスを問わず、さまざまな接続元で利用できるソリューションです。 そのため、導入モデルによってメリットや訴求ポイントが異なります。

そこで、今回ご紹介した各モデルの「最小構成」「必要ライセンス」「導入メリット」を分かりやすくまとめた「ソリューションブリーフ」を用意しました。ぜひ提案時にご活用ください。

そこで、今回ご紹介した各モデルの「最小構成」「必要ライセンス」「導入メリット」を分かりやすくまとめた「ソリューションブリーフ」を用意しました。ぜひ提案時にご活用ください。

また、弊社ではFortiSASEハンズオンやPoC環境の貸し出しなど、ソリューションブリーフ以外にもFortiSASEに関する実践的なテクニカルコンテンツを多数ご用意しています。

導入のご検討やご不明な点がございましたら、弊社担当営業までお気軽にお声がけください

導入のご検討やご不明な点がございましたら、弊社担当営業までお気軽にお声がけください