ハイブリッド構成で実現するFortiSASE~概要編~

皆様、こんにちは。セキュリティ製品担当をしております、ネットワンパートナーズの松本です。

今回はFortinet社のSASEソリューション「FortiSASE」についてご紹介します。 FortiSASEはGartner社のSASEプラットフォームに関するマジッククアドラントにて、リーダーとしての評価を得ています。

今回はFortinet社のSASEソリューション「FortiSASE」についてご紹介します。 FortiSASEはGartner社のSASEプラットフォームに関するマジッククアドラントにて、リーダーとしての評価を得ています。

はじめに

ITインフラや企業の働く環境は大きく変化し続けています。ITインフラにおいては、オンプレミスに加えてクラウドサービスの利活用が進み、業務データを社内サーバからクラウドへと移行した企業も少なくありません。

また、働く環境も社内だけではなく、在宅勤務や外出先でのモバイルワークなど、場所を問わない働き方が定着してきました。

これにより、これまでの社内からデータセンターを経由してインターネットへ接続する通信に加え、社外からも直接インターネットや社内リソースへ接続するケースが増えてきています。そのため、社外のユーザーに対しても、社内ユーザーと同等のセキュリティポリシーを適用することが求められています。それを実現できるソリューションとして「FortiSASE」があります。そのため、今回Fortinet FortiSASEの理解を深めるための「FortiSASE概要紹介」を作成しました。本ブログでは、FortiSASEの概要、アーキテクチャー、強みを中心に紹介します。

FortieSASE概要

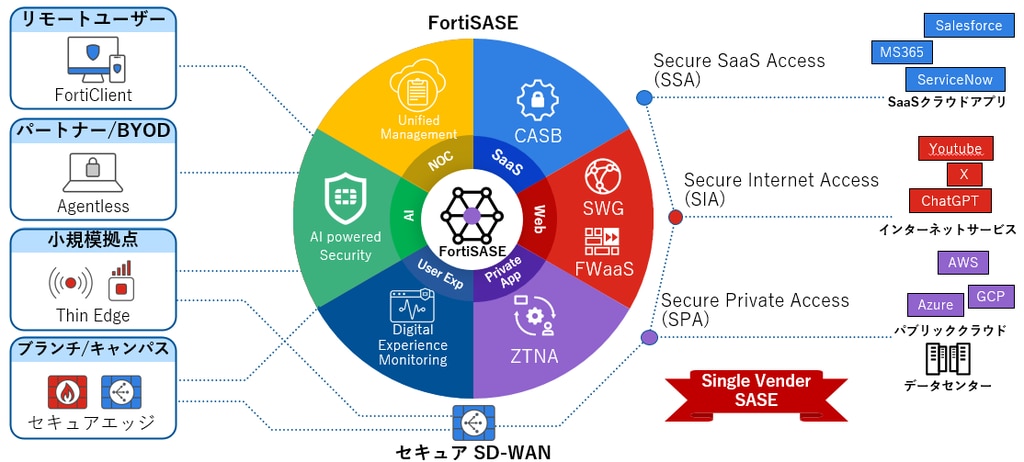

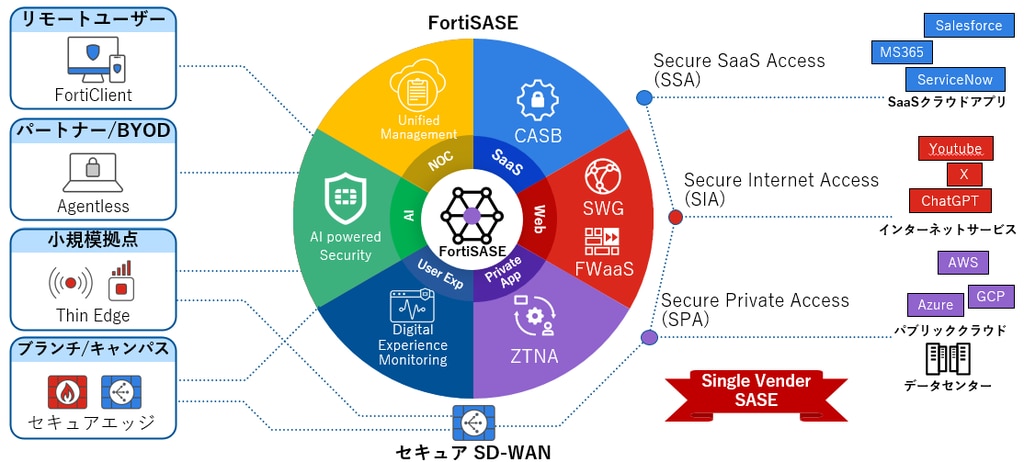

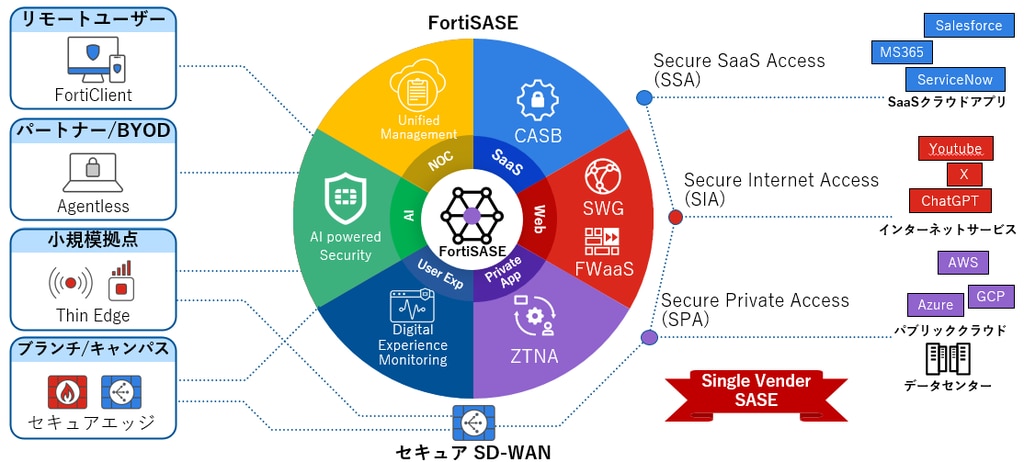

FortiSASEはFortinet社のSASEソリューションです。リモートユーザーや小規模拠点、ブランチ等の接続元からFortiSASEを経由して、インターネット、SaaSクラウドアプリ、データセンター等、あらゆる接続先へのセキュアなアクセスを提供します。

FortiSASEではFortiGateと同様に、CASB、SWG、FWaaS、ZTNAなどの包括的なセキュリティ機能を提供します。

これにより、既存の社内ユーザーだけでなく社外のユーザーにも、接続元を問わず一貫したセキュリティポリシーを適用できます。

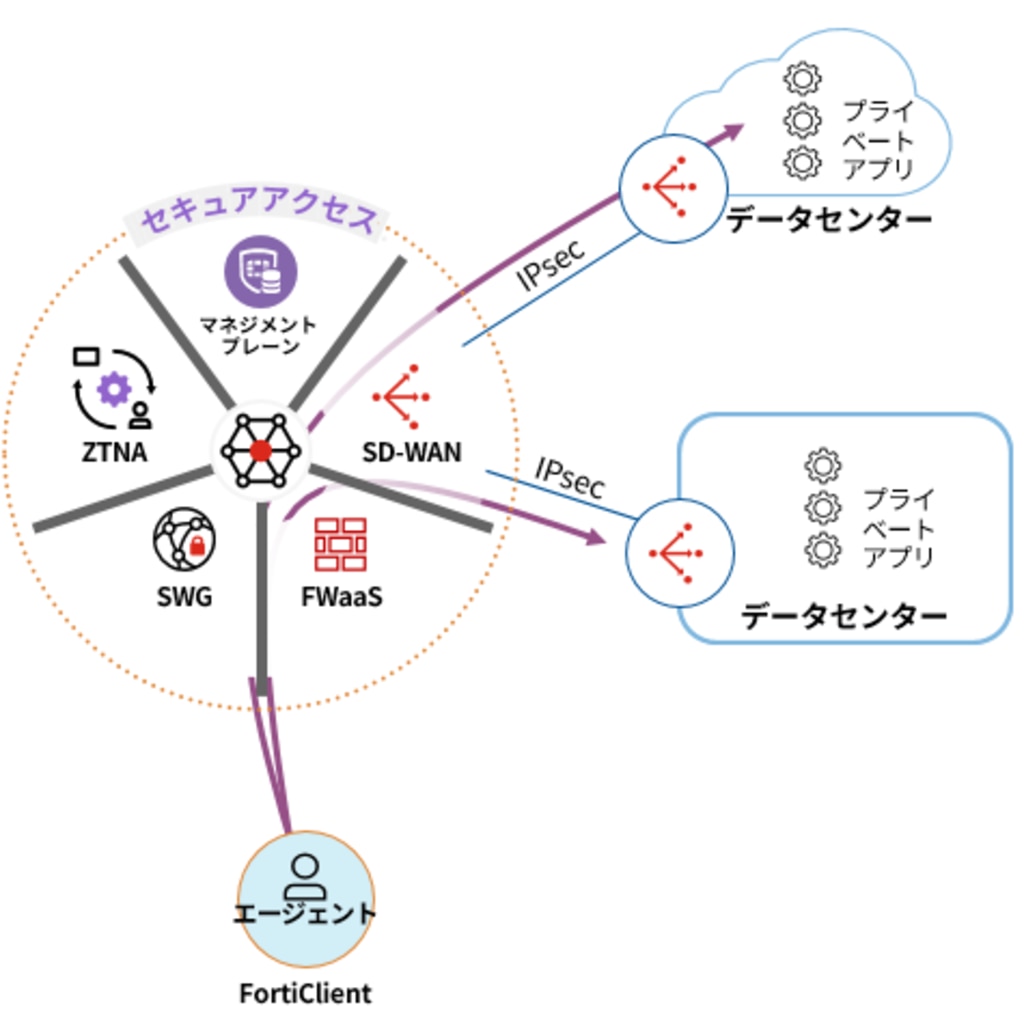

セキュアなアクセスを支える既存のネットワーク基盤としてFortinet Secure SD‑WANがあり、FortiSASEにおいて重要なコンポーネントとなります。

既にFortinet Secure SD‑WANに関するブログも公開していますので、併せてご一読ください。

FortiSASEではFortiGateと同様に、CASB、SWG、FWaaS、ZTNAなどの包括的なセキュリティ機能を提供します。

これにより、既存の社内ユーザーだけでなく社外のユーザーにも、接続元を問わず一貫したセキュリティポリシーを適用できます。

セキュアなアクセスを支える既存のネットワーク基盤としてFortinet Secure SD‑WANがあり、FortiSASEにおいて重要なコンポーネントとなります。

既にFortinet Secure SD‑WANに関するブログも公開していますので、併せてご一読ください。

FortiSASEのアーキテクチャー

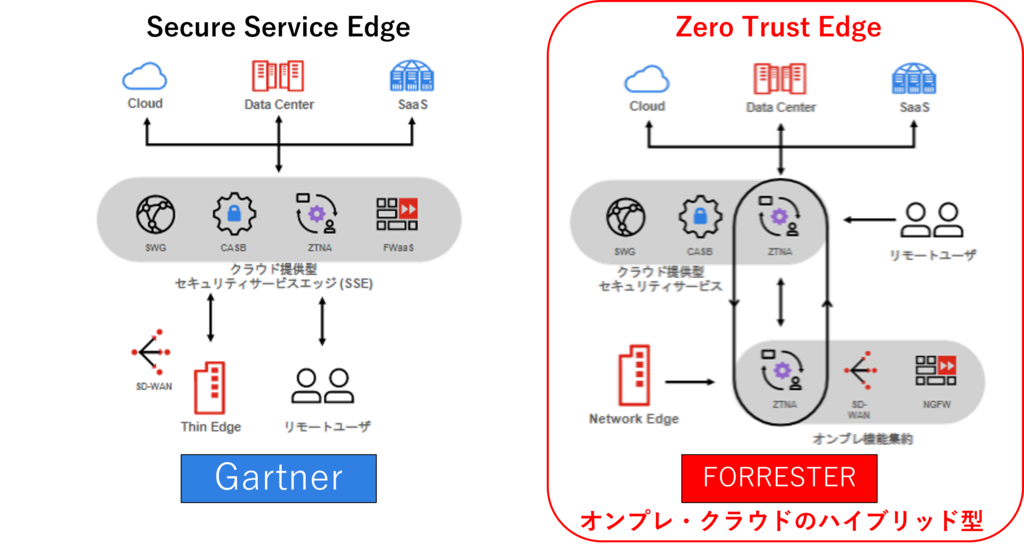

・Gartner型(クラウド集約型): 社内外に関わらず、すべての通信を一度クラウド(SASE)に集約してセキュリティを適用するモデルです。

・Forrester型(ハイブリッド型 ): オンプレミスとクラウドの両方でセキュリティ機能を適用しつつ、ネットワーク構成全体を最適化するモデルです。

FortiSASEは、後者のForrester型(ハイブリッド型)のアーキテクチャーを採用しており、他社SASEとアーキテクチャーに違いがあります。もう少し詳細に説明します。

・Forrester型(ハイブリッド型 ): オンプレミスとクラウドの両方でセキュリティ機能を適用しつつ、ネットワーク構成全体を最適化するモデルです。

FortiSASEは、後者のForrester型(ハイブリッド型)のアーキテクチャーを採用しており、他社SASEとアーキテクチャーに違いがあります。もう少し詳細に説明します。

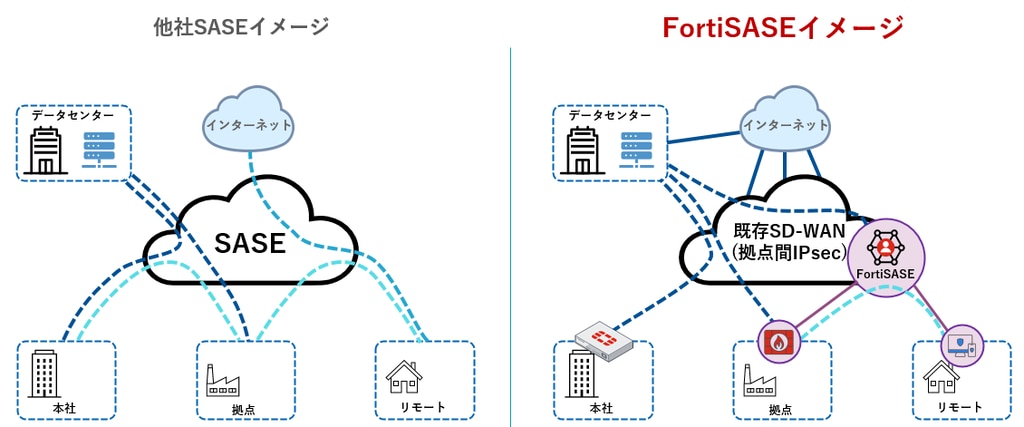

多くの他社SASEは、すべての通信をSASE経由で行う「クラウド集約型」を採用していますが、前述のとおりFortiSASEはオンプレミスとクラウドを組み合わせた「ハイブリッド型」を採用しています。ハイブリッド型の最大の特徴は、「すべての通信をSASE経由で行うわけではない」ことです。

具体的には、拠点の既存SD‑WANネットワークで処理されていた通信は、継続して拠点の FortiGate がセキュリティ機能を提供します。

一方、リモートユーザーからの通信は拠点の FortiGate を経由せず、クラウドサービスである FortiSASE を経由してインターネットやデータセンターへのセキュアな接続を実現します。

具体的には、拠点の既存SD‑WANネットワークで処理されていた通信は、継続して拠点の FortiGate がセキュリティ機能を提供します。

一方、リモートユーザーからの通信は拠点の FortiGate を経由せず、クラウドサービスである FortiSASE を経由してインターネットやデータセンターへのセキュアな接続を実現します。

Fortinet FortiSASEのメリット

ハイブリッド型のFortiSASEのメリットを3つ紹介します。

1.オンプレミスとクラウドのハイブリッド構成

1.オンプレミスとクラウドのハイブリッド構成

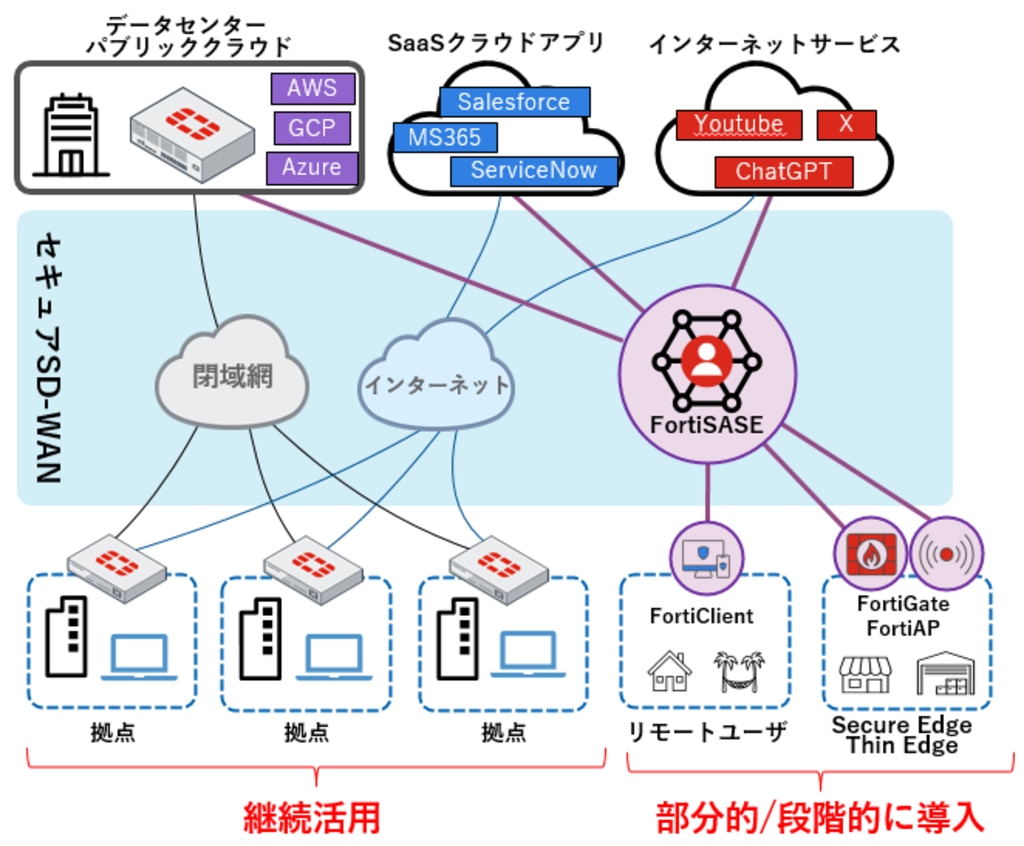

前の章でも触れていますが、ハイブリッド型のアーキテクチャーを採用しているため、

既存機器を継続的に活用しながら、リモートユーザーやブランチ拠点(FortiGate/FortiAP)に対して、部分的かつ段階的にFortiSASEを導入することが可能です。

これにより、従来のネットワーク構成を大きく変更せずとも、リモートユーザーやブランチ拠点に対して社内と同等のセキュリティ機能を提供できます。

また、SASEを導入するため初期導入や運用に伴うコストを抑えることが可能です。

これは、拠点側の機器構成を大幅に変更する必要がないためです。

既存機器を継続的に活用しながら、リモートユーザーやブランチ拠点(FortiGate/FortiAP)に対して、部分的かつ段階的にFortiSASEを導入することが可能です。

これにより、従来のネットワーク構成を大きく変更せずとも、リモートユーザーやブランチ拠点に対して社内と同等のセキュリティ機能を提供できます。

また、SASEを導入するため初期導入や運用に伴うコストを抑えることが可能です。

これは、拠点側の機器構成を大幅に変更する必要がないためです。

2.拠点WAN帯域の分散と管理負荷の軽減

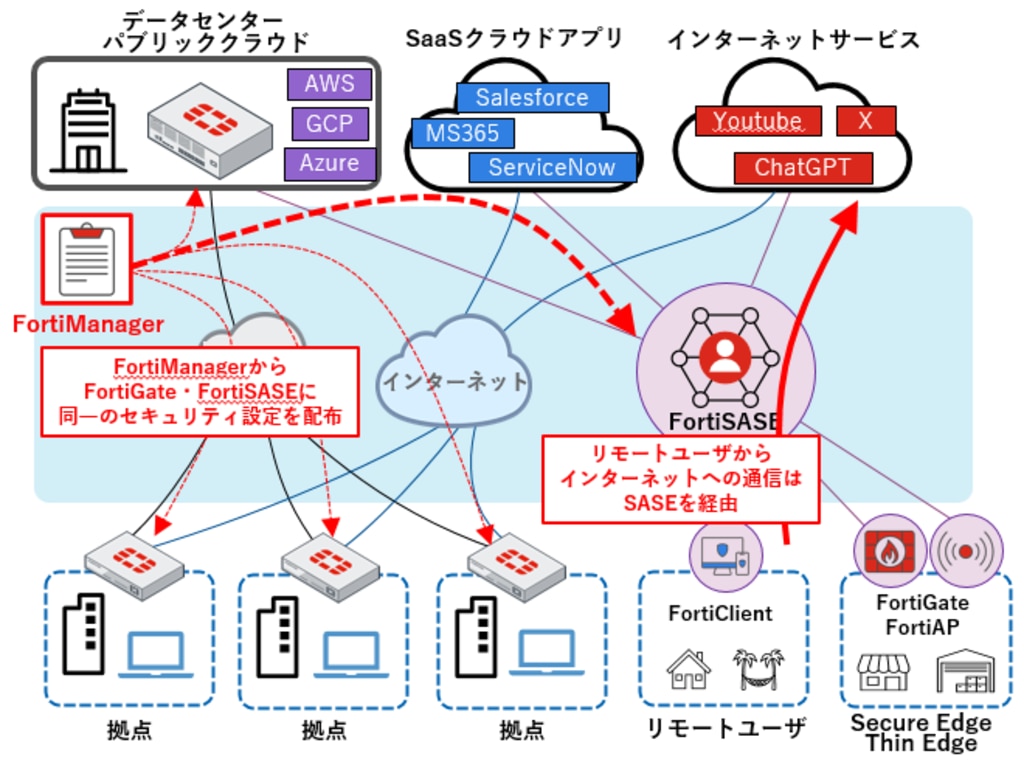

リモートユーザーやブランチ拠点(FortiGate/FortiAP)からの通信は、データセンターを介さず、FortiSASEを経由して直接インターネットやSaaSクラウドアプリへアクセスします。

これにより、社内のWAN回線の帯域不足やトラフィック増加による機器の負荷を大幅に軽減できます。

また、統合管理ツールであるFortiManagerを併せて活用することで、オンプレミスのFortiGateとクラウド上のFortiSASEの設定を一元管理することが可能です。そのため、オンプレミスとクラウドで同じセキュリティポリシーのオブジェクトを利用できます。

これにより、社内のWAN回線の帯域不足やトラフィック増加による機器の負荷を大幅に軽減できます。

また、統合管理ツールであるFortiManagerを併せて活用することで、オンプレミスのFortiGateとクラウド上のFortiSASEの設定を一元管理することが可能です。そのため、オンプレミスとクラウドで同じセキュリティポリシーのオブジェクトを利用できます。

3.リモートアクセス・エンドポイントのセキュリティ強化

FortiSASEは、エンドポイントにインストールする「FortiClient」一つで、リモートアクセスおよびエンドポイントセキュリティの機能を提供します。リモートアクセスについては、IPsec VPNやZTNAがサポートされています。

そのため、顧客環境に合わせてIPsec VPNやZTNAを併用利用することや、IPsec VPNを導入後、段階的にZTNAへ移行することも可能です。

また、エンドポイントセキュリティ機能では、アンチウイルス、脆弱性管理、ランサムウェアプロテクション等を利用できます。 なお、リモートアクセスおよびエンドポイントセキュリティ機能は、オプションライセンスの追加購入なしで利用可能です。

そのため、顧客環境に合わせてIPsec VPNやZTNAを併用利用することや、IPsec VPNを導入後、段階的にZTNAへ移行することも可能です。

また、エンドポイントセキュリティ機能では、アンチウイルス、脆弱性管理、ランサムウェアプロテクション等を利用できます。 なお、リモートアクセスおよびエンドポイントセキュリティ機能は、オプションライセンスの追加購入なしで利用可能です。

あらゆる場所からのセキュアな接続

FortiSASEは、各接続元(リモートユーザー、小拠点等)から各接続先(インターネット、データセンター等)へアクセスする際に、一貫したセキュリティを提供します。

また、各宛先への接続方法として、以下の3つがあります。

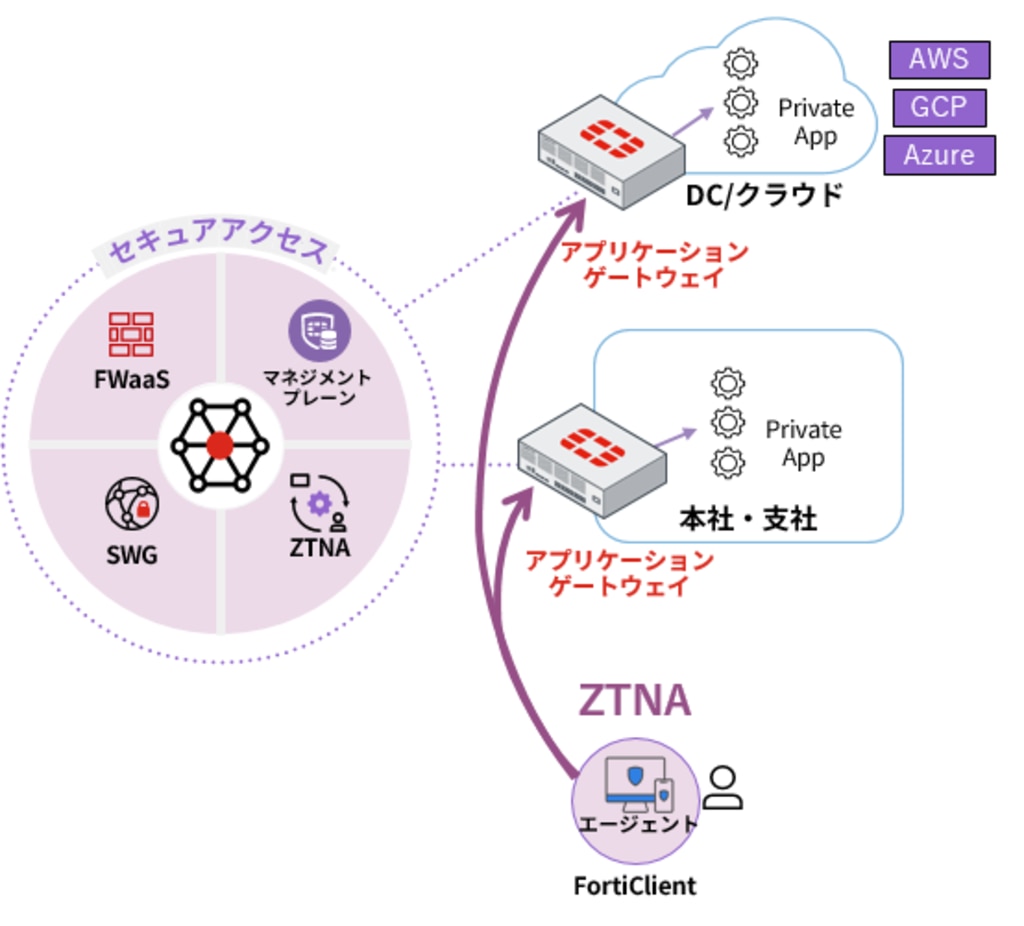

SPA(Secure Private Access)

また、各宛先への接続方法として、以下の3つがあります。

SPA(Secure Private Access)

SPAは、リモートユーザーから、社内プライベート環境(企業のプライベートデータセンターやパブリッククラウド)への接続です。

この場合、社内プライベート環境へアクセスする際にFortiSASEを経由し、セキュリティチェックを行うことで、安全な接続が可能になります。

この場合、社内プライベート環境へアクセスする際にFortiSASEを経由し、セキュリティチェックを行うことで、安全な接続が可能になります。

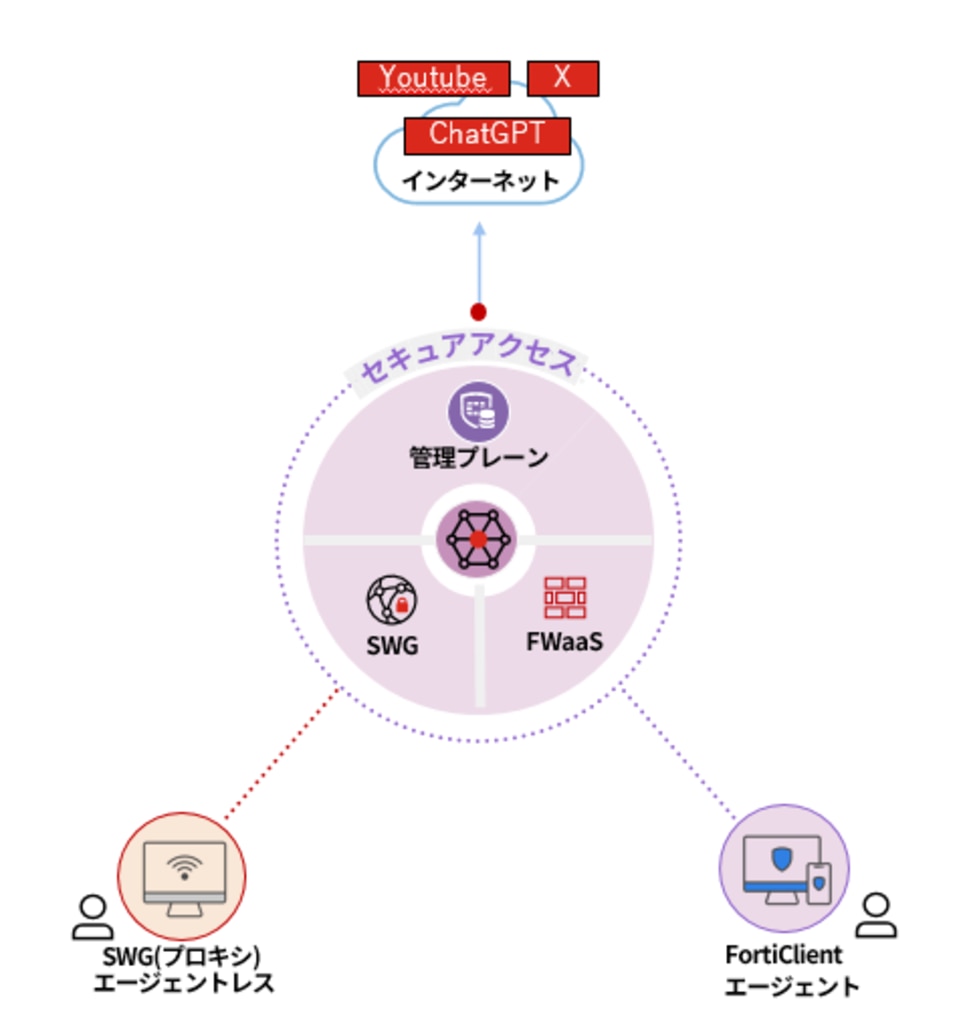

SIA(Secure Internet Access)

SIAは、リモートユーザーから、インターネット上の宛先への接続です。

この場合、インターネットへアクセスする際にFortiSASEを経由し、セキュリティチェックを行うことで、安全な接続が可能になります。

この場合、インターネットへアクセスする際にFortiSASEを経由し、セキュリティチェックを行うことで、安全な接続が可能になります。

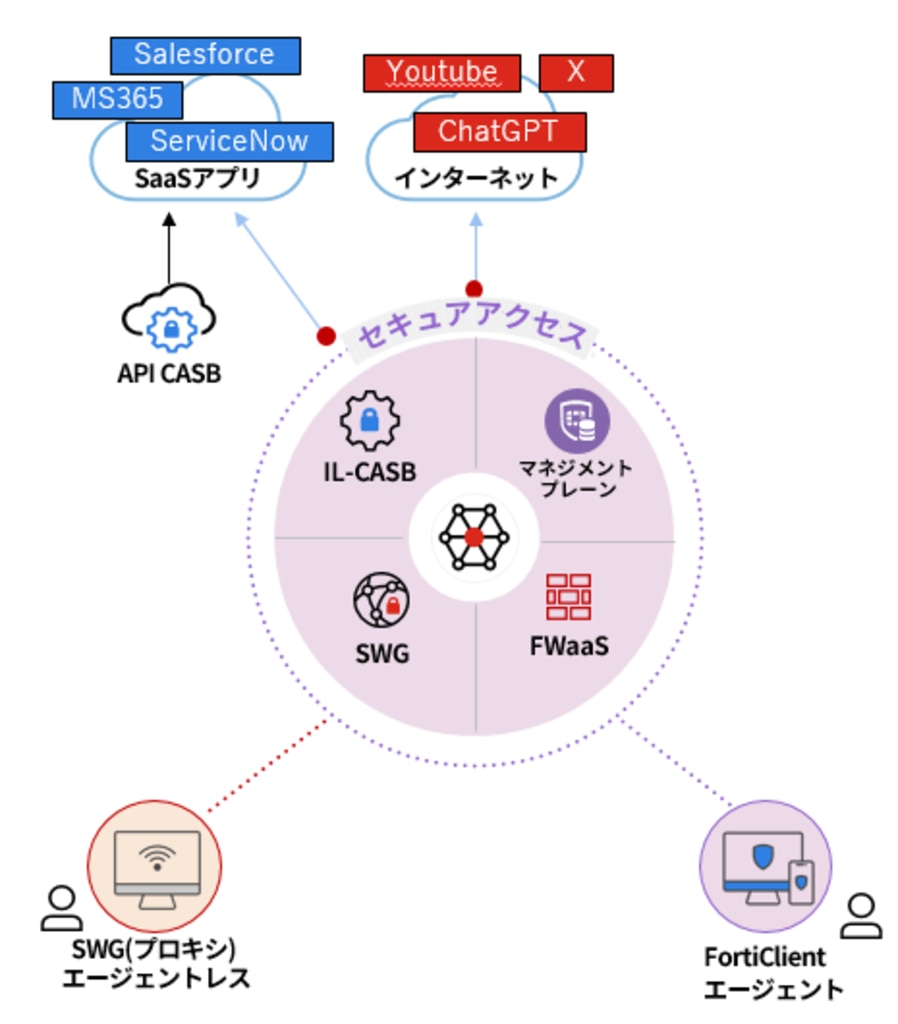

SSA(Secure SaaS Access)

SSAはリモートユーザーから、SaaSクラウドアプリ(Microsoft 365やSalesforce等)への接続です。

この場合、インラインCASBやAPIベースのCASB機能を利用して、 Microsoft 365のテナント制御やSaaSクラウドアプリに対するアクションを制御可能です。

この場合、インラインCASBやAPIベースのCASB機能を利用して、 Microsoft 365のテナント制御やSaaSクラウドアプリに対するアクションを制御可能です。

さいごに

FortiSASEは、既存のネットワーク構成を活かしつつ、リモートユーザーやブランチ拠点に対して部分的、あるいは段階的に導入することが可能です。

本ブログの内容をまとめた資料をご用意していますので、FortiSASEの理解を深めるために、ぜひご活用ください。資料のダウンロードは下部参照ください。

本ブログの内容をまとめた資料をご用意していますので、FortiSASEの理解を深めるために、ぜひご活用ください。資料のダウンロードは下部参照ください。

また、FortiSASEハンズオンの開催やPoC環境の貸し出しなど、導入検討をサポートするテクニカルコンテンツをご用意しています。ご検討の際は、弊社担当営業までお気軽にお声がけください。

なお、下記関連ブログ『ベストプラクティスはこれ!FortiSASEの主要な導入モデル』では、今回ご紹介したFortiSASEを提案する際の4つの構成パターンについて、具体的な必要コンポーネント、メリットを詳しく紹介しています。ぜひ併せてご一読ください。

なお、下記関連ブログ『ベストプラクティスはこれ!FortiSASEの主要な導入モデル』では、今回ご紹介したFortiSASEを提案する際の4つの構成パターンについて、具体的な必要コンポーネント、メリットを詳しく紹介しています。ぜひ併せてご一読ください。