急増する不正アクセス被害、その原因と対策

今般の新型コロナウイルス感染症の拡大によって、自宅から社内システムやクラウドサービスを活用する働き方が加速しています。これに伴い、サイバー攻撃によるID/パスワードの漏えい及び不正アクセスが新たなセキュリティ課題として話題にあがることも増えてきました。

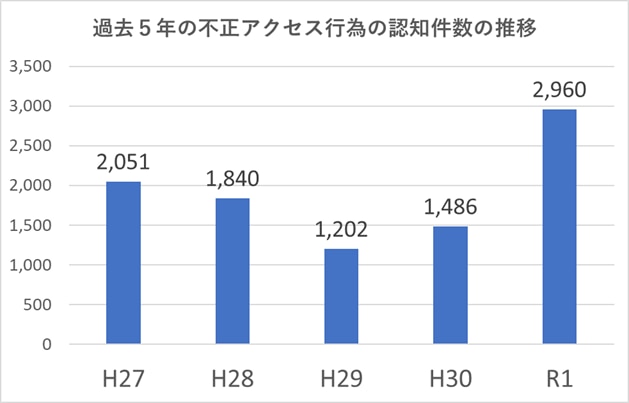

実際に、警察庁によるレポート※では、令和元年度(2019年4月〜2020年3月)における不正アクセス行為の認知件数は"2960件"となっており、前年度"1486件"と比較して約2倍へと急激に増加していることが報告されています。

※警察庁「不正アクセス行為の発生状況及びアクセス制御機能に関する技術の研究開発の状況」より

https://www.npa.go.jp/cyber/pdf/R020305_access.pdf

様々なモノ・サービスがインターネットを通じて提供されるようになり、情報セキュリティ意識の高まるなか、なぜ、不正アクセス被害が発生してしまうのでしょうか?

本日はその原因と対策について考えてみたいと思います。

■ 不正アクセスの手口

同レポートによると、不正アクセスにおける手口の内訳は以下のとおりです。

識別符号窃用型:99.7%

セキュリティ・ホール攻撃型:0.3%

認証情報を悪用する手口(識別符号窃用型)が99.7%を占めています。

つまり、ID/パスワードの認証情報を適切に運用しているつもりでも、何らかの手段によってそれが盗み出され、悪用されてしまっていることが不正アクセスの一番の原因です。

■認証情報の盗難

本来、第三者が知り得ることができない認証情報を攻撃者はどのように入手するのか、

この手口は大きく3つに分類することができます。

1.パスワード運用管理の甘さにつけ込んだもの

パスワード自体の弱さや不適切なパスワードの運用がされていることが原因となり不正アクセスが発生するパターンです。令和元年度の報告では最も検挙数の多い手口です。

【具体例】

- 少ない桁数、文字種で構成されたパスワード

- 推測されやすいパスワード(デフォルトのパスワードや"Password123"などの安易なパスワード)

- 他システムでも利用されているパスワード

このようなパスワードをユーザが利用している場合、総当り攻撃や辞書型攻撃と呼ばれるパスワードの分析手法によって不正に認証を突破される可能性が高くなります。また、パスワード分析を行うためのツールも多数開発、公開されており、攻撃者としても技術的なスキルが不要である点からも真っ先に狙われやすいポイントとして考えられます。

2.ソーシャルエンジニアリング

「パスワード運用管理の甘さにつけ込んだもの」に次いで手口として多く、多様な手口が存在することからシステムでの盗難対策が困難な手口です。

次のような非技術的・社会な手法で認証情報を不正に入手します。

【具体例】

- 正規のユーザが入力するパスワードを肩越しに盗み見る(ショルダーハッキング)

- ITヘルプデスクなどの担当者になりすまし、電話を通じて直接本人から認証情報を騙し取る(ビッシング)

- ターゲット企業のゴミ箱へ破棄された書類から情報を得る(ダンプスターダイビング)

3.悪意あるソフトウェア、Webサイトの活用

認証情報を盗み出すためのソフトウェア(スパイウェア)や偽のWebサイト(フィッシングサイト)を利用する手口です。

【具体例】

- 本来のサービスと酷似した偽のWebサイトへ利用者を誘導し、入力された認証情報を盗み取る(フィッシング)

- 何らかの経路でユーザ端末にインストールさせることにより端末上の認証情報を盗み取る(スパイウェアの利用)

スパイウェアやフィッシングサイトの検出は、多くのセキュリティ対策ソフトウェアで機能として提供されていますが、より巧妙化した手口においては完全に対策をすることが困難で、被害の発生は無くなっていないのが現状です。

■不正ログインへの対策

上記の通り、認証情報が盗み出されてしまう背景には技術的な要因だけはなく人的要因も大きく関わることから、盗難を未然に防ぐ包括的な対策を施すことは困難です。

そのため、不正アクセス対策を考慮する上では、認証情報が盗み出されることを想定し、IDとパスワードだけに依存した認証から脱却(多要素認証の導入)をすることが非常に重要であり、注目を集めています。

【多要素認証とは】

多要素認証とは、認証情報の3要素のうち、2種類以上を組み合わせて認証することを指します。

1:知的要素

パスワードや秘密の質問など、本人のみが知り得る情報

2:所持要素

携帯電話や専用のセキュリティトークンなど、本人のみが所持する物

3:生体要素

指紋や静脈など、本人であることを一意に識別することができる生体情報

多要素認証の導入により、万が一ID/パスワード(知的要素)が盗み出された場合でも、第2の要素(所持要素や生体要素)によって不正なログインを防ぐことが可能です。

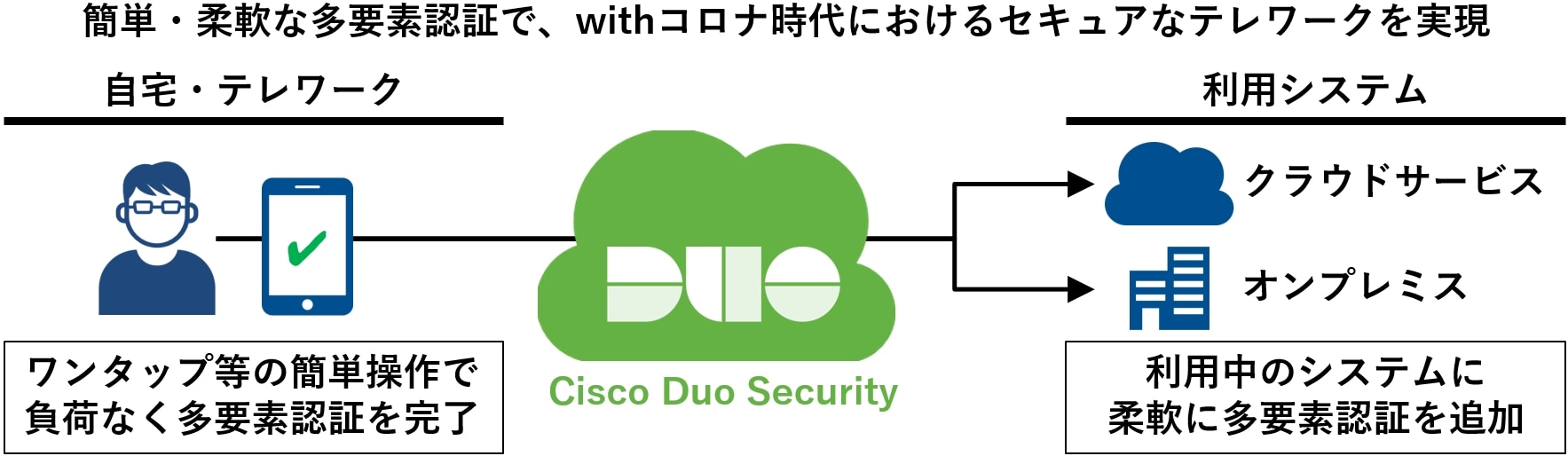

■Cisco Duo Security

弊社ネットワンパートナーズが取り扱う「Cisco Duo Security」では、ID/パスワードによる認証に加えて、所有者認証や生体認証などの本人固有要素を利用した多要素認証を実現します。特に、スマートフォンを利用した簡単な認証が可能で、その他にも専用アプリでのプッシュ通知&ワンタップ応答、顔認証や指紋認証による生体認証、SMS・電話によるパスコード確認などの多様な選択肢なかから2つ目の認証要素をお選びいただくことが可能です。

また、「端末のセキュリティ対策状況の可視化」や「利用頻度の高いアプリケーションを登録するためのポータルサイト機能」なども搭載し、認証以外の観点でも優れた機能を提供します。

あらゆるサービスがクラウド化され、働き方の社会的な変革も起こるなか、それらを安全に実現するための仕組みとして「多要素認証」の導入を是非ご検討ください。