緊急提言!OPSWAT社による「ゼロトラスト」「CDR(無害化)」の新潮流を訴える講演を詳細レポート!(Interop 2023より)

皆様はじめまして!

ネットワンパートナーズにてセキュリティ製品(現在はOPSWAT および DeepInstinct)の担当SEをしております寒川(サンガワ)と申します。

ご覧頂いている皆様は6/14~16に行われました、大型IT展示会「Interop Tokyo 2023」には行かれましたでしょうか?

私も1日目に訪問しましたが、展示ブースや講演へ沢山の方が情報収集のため東奔西走しておりました。

特に私の担当するセキュリティの分野は、昨今のランサムウェア被害の急増・ロシア/ウクライナリスク等から例年よりも盛り上がっていたように感じます。

さて今回のブログでは、Interopで行われた講演のうち、

現在セキュリティの主流の考え方となる「ゼロトラスト」の考え方

をピックアップした、OPSWAT JAPAN 社代表 高松氏による

緊急提言!新潮流 "Trust no file, Trust no device"

をテーマにした講演を、販売代理店である弊社の見解も交えながらレポートしたいと思います。

長くなりますが、この記事を読むだけで「なぜ今ゼロトラストが大事なのか」「無害化という考えが必要なのか」が理解できますので、是非ご覧下さい!

▲ 参加者を前に熱い講演を行うOPSWAT JAPAN代表の高松氏

目次[非表示]

- 1.“Trust no file, Trust no device”とは

- 1.1.昨今のセキュリティ侵害の状況

- 1.2.対策について

- 1.3.常識を疑え

- 2.OPSWATのアプローチ

- 3.「ゼロトラスト」を実現する技術

- 3.1.マルチスキャン

- 3.2.Deep CDR(無害化)

- 4.導入事例

- 5.まとめ

“Trust no file, Trust no device”とは

さて、今回の講演のテーマである “Trust no file, Trust no device” .

こちらはOPSWAT社のテーマともなっている言葉ですが、

意味としては「どの人も、どのデバイスも信頼してはいけない」となります。

なぜそのような「ゼロトラスト」の考え方が必要となるのでしょうか。

こちらを講演のスライドと共に、振り返っていきます。

昨今のセキュリティ侵害の状況

まず、世界的なランサムウェアによる攻撃や、それによるデータ漏洩の傾向はどうなっているか。

NCCグループ社の調査によると、今年のグラフ(青色)去年のグラフ(オレンジ色)と比べても、攻撃数は去年の約2倍程に突出していることが分かります。

それ以外にも、国内でもランサムウェア被害報告やウィルスの届出数は2022年以降も増加傾向にあることが説明されました。

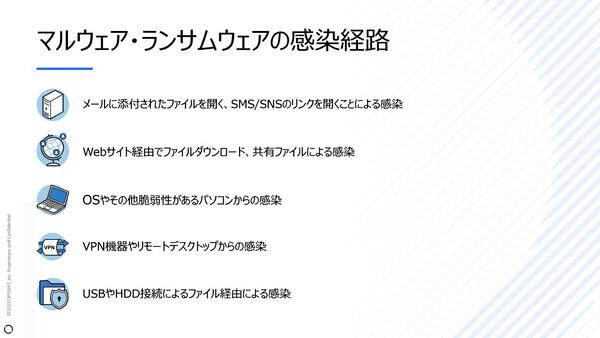

最たる理由として、感染経路が従来よりも更に増えてきていることを高松氏は指摘。

従来のようなメール添付、Webサイトからのダウンロードを経由する感染に加え

「某病院様でも起きたVPN脆弱性を利用されたランサムウェア感染」など

実際に国内でも従来よりも多様な経路による感染実例が増えております。

対策について

では、そんな様々な感染経路に対しどのような対策が出来るでしょうか。

例えば、機器のOS・アップデートを常に最新に保つことや、多要素認証の導入、社内のITリテラシーの向上など様々な対策が考えられます。

そのためにEPP/EDR/XDRの導入やメールの監視システム導入、社内でのマクロの禁止や定期的なバックアップなどのソリューションが考えられます。

しかし、それらを行うことが完全な対策となるでしょうか。

常識を疑え

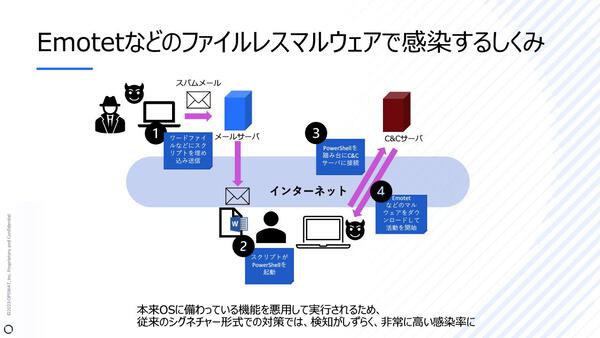

現在主流の攻撃は、ファイルをハードディスク上ではなくメモリ上で展開する

「ファイルレス攻撃」が主流となっています。

このような多種多様の攻撃に対し、お客様はEPPやEDRで防御策を備えるが

結局攻撃者はすぐに新たな新種のマルウェアなどを作りシグネチャを突破するなど

イタチごっことなっている現状を説いていました。

▲現在の脅威検知と防御策のサイクル自体が「負のループ」だと指摘。

OPSWATのアプローチ

では、そのようなサイクルに対するアプローチとは。

高松氏は「Trust no file, Trust no deviceの考え方が必要となる」と訴えます。

この考え方は、例えるなら「空港の金属探知機」と例えていました。

つまり、例えば「ナイフ」などの凶器をそもそも探知し内部へ持ち込ませないような考え方が必要となってきます。

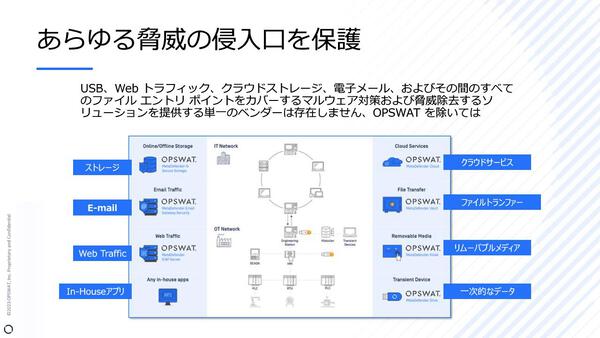

OPSWAT社はその「探知機」となる製品を、先述した様々な侵入経路に合わせて取り揃えることで全方位へのゼロトラストを実現しています。

▲オンプレミス、クラウド、Webトラフィック、可搬媒体、メール、ファイル共有などファイル/トラフィックレベルのゼロトラストを提供する唯一の単一ベンダーであると訴える。

また、近年特に日本国内では工場・製造業でのランサムウェア被害が増えている点からもOTおよびIT to OTのゼロトラストセキュリティも必要となります。

OPSWAT社では上記のITゼロトラストソリューションに加え、OTについてもPurdueモデル に則ったソリューションが展開されています。

▲ITとOTが混在する環境では、どちらにも適用するゼロトラストソリューションが必要と訴える高松氏

「ゼロトラスト」を実現する技術

では、OPSWAT社はどのようにして実際に流れてくるファイル等に対してゼロトラストを実現しているのでしょうか。

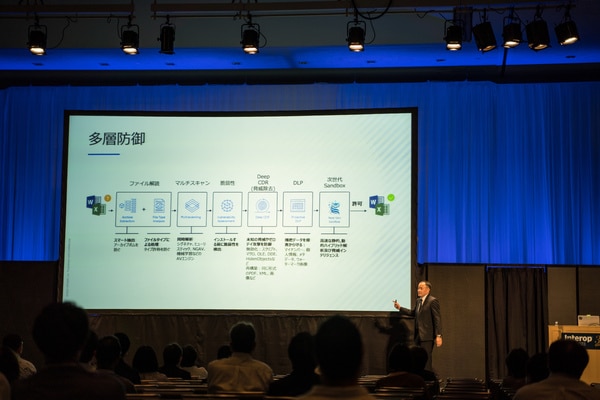

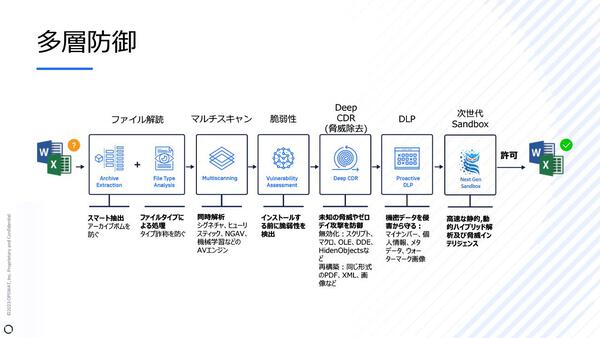

その技術は「多層防御」にあります。

処理リクエストとして渡されたファイルは、まずファイル構造を解読されます。

そのファイルのファイルタイプや拡張子ごとに、想定される脅威や要素が異なるためです。

こうして解読されたファイルに対し、

- 複数のアンチウィルスエンジン処理を重ね掛けし高検知率を実現する「マルチスキャン」

- インストーラーなどのファイルの場合脆弱性が事前に無いか確認する「脆弱性評価」

- 脅威となりうる要素を無効化し、更にファイルとして再構築出来る「無害化(CDR)」

- マイナンバー、クレジットカード、IPアドレスなど個人情報を検知する「DLP」

- 上記でイレギュラーと検知された際に静的/動的にファイルを解析する「次世代Sandbox」

など、多層的なアクションを行い、最終的にファイルをリクエスト元へ渡します。

ここまで徹底的な多層防御を行う事が、OPSWAT社の提供する真の「ゼロトラスト」となります。

今回、これらの多層防御の技術のうち中核となる「マルチスキャン」と「無害化(CDR)」について更に解説致します。

マルチスキャン

マルチスキャンは、デフォルト8つ、最大30以上のアンチウィルスエンジンでファイルを重ね掛けスキャンすることで、通常のEPP単体では実現出来ない高検知率によるスキャニングを行います。

また検知率以外にも、上記のスライドの通り各国メーカーのエンジンを取り入れることで各国ごとのトレンドのシグネチャを組み合わせて検知率を向上出来るメリットもあります。

(搭載可能なAVエンジン一覧はこちらのページよりご確認頂けます)

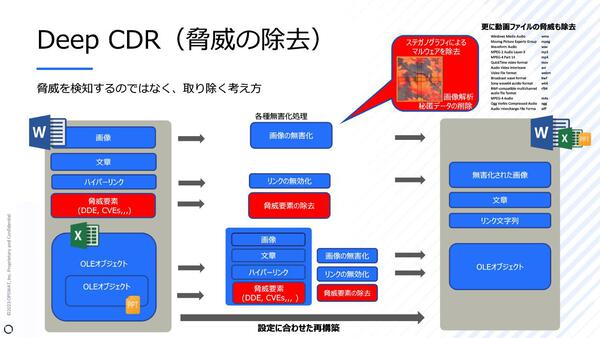

Deep CDR(無害化)

CDRについての解説に入る前に、高松氏より「"CDR"という言葉を聞いたことがある人は挙手をお願いします」と参加者へリクエストがあったが、約100名の参加者中挙手があったのはわずか数名ほどだった。

それほど、CDR(無害化)という考え方はまだ市場には浸透していないという事を表す。

この現状を踏まえ、高松氏は語気を強めCDRを解説していました。

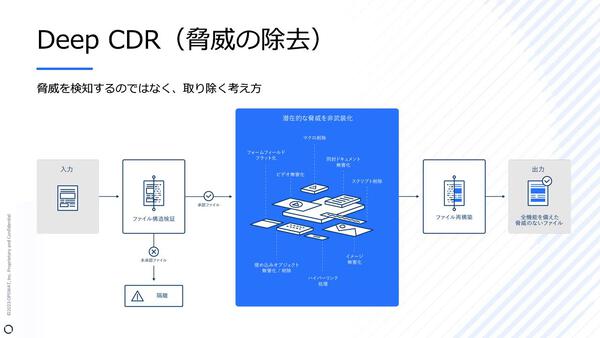

CDRとは、Content Disarm and Reconstructionの略であり、そのまま翻訳すると「コンテンツの非武装化と再構築」という意味になります。

つまり、構造や要素を分析されたファイルは、そのファイルに含まれる脅威となりうる要素を"除去"することで、”検知”という対処法をそもそも行う前に脅威とならないようにする処理のことを指します。

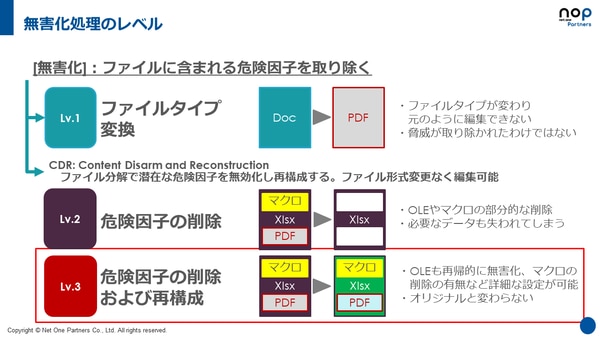

こちらは弊社が無害化のご説明時に使うスライドですが、特に自治体様では総務省が定めるセキュリティガイドラインに「無害化を行うこと」という要件が入ることが多いです。

しかし、「無害化」と言っても考え方は以下のように様々です。

OPSWAT社が提唱する「無害化」は、様々なファイルタイプ毎に合った要素を検出・除去し、かつ、可能な限り元のファイル形式に再構築する。という、最も高度なファイル無害化を実現します。よって、この無害化を単にCDRではなくOPSWAT社では「Deep CDR」と呼んでいます。

実際に処理の例を見てみましょう。

こちらは昨年猛威を振るった「Snake Keylogger」という情報を窃取するマルウェアの場合です。

このマルウェアはPDFファイル内に埋め込まれたWord(.docx)ファイル内に潜んでいました。

埋め込まれたWord内の外部OLEオブジェクトがペイロードをダウンロードする仕組みです。

Deep CDRでは、階層的な埋め込みオブジェクトも要素と見なし無害化処理を行います。

結果、PDF内部のWordファイルも処理対象となり、Wordファイル内のOLEオブジェクトを除去することにより、Snake Keyloggerが読み込まれなくした状態で、元のPDFファイルと同様に扱えるよう再構築しファイルを提供します。

これがOPSWAT社が実現する「Deep CDR」の技術です。

導入事例

世界で1,500を超える様々な業種の企業や政府機関への導入実績があるOPSWAT社製品のうち、今回は3つの導入事例をピックアップしていました。

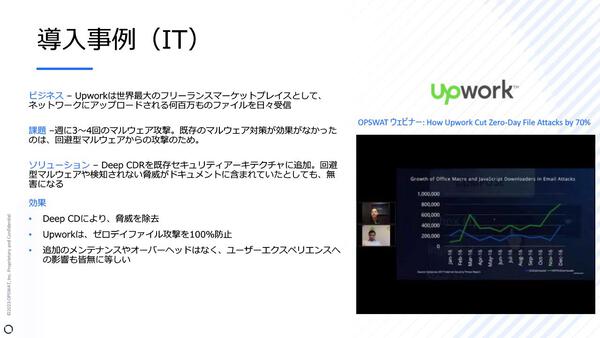

海外・日々何百万ものファイルを受信するサービスメーカー

Upwork社は日々何百万ものファイルを受信するフリーランス向けのサービス提供企業です。

故に、毎週3~4回はマルウェアのアタックも受信します。

マルウェア対策も行っていますが検知を回避するマルウェアの場合、効果が無いことも。

そこでDeep CDRを受信時のトポロジに取り込むことで、攻撃の一切の無効化に成功。

ゼロデイファイル攻撃についても100%の防御を達成。これは先述の「多層防御」による考え方であると高松氏は力説しました。

また、Deep CDRの機能により追加のメンテナンスやオーバヘッドも無く、ユーザーエクスペリエンスも継続したままゼロトラストセキュリティを実現しました。

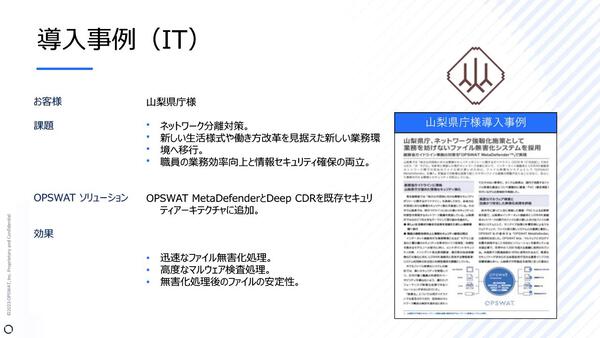

国内・山梨県庁様への自治体導入例

2点目は、国内の導入事例です。

山梨県庁様では、LG-WANを含むネットワーク強靭化要件の中に、先述の自治体向け無害化要件に則り無害化システムの導入を検討しておりました。

ポイントとして、高度なマルウェア検査機能(=マルチスキャン)高度な無害化能力、無害化後のファイルの安定利用(=Deep CDR)という点を評価いただき導入に繋がりました。

国内・エネルギー企業様のOT環境を保護するソリューション

最後の3点目は、国内のエネルギー企業様での導入事例となります。

マルチスキャン/無害化処理を行うエンジンに加え、USBやCDなどの可搬媒体を検査/無害化を行う「OPSWAT MetaDefender Kiosk」を用いて、事例企業の高度なセキュリティ規則をクリアしつつ、OT環境でのゼロトラストを実現しております。

数多くの原子力施設で導入実績のあるOPSWAT社から見ると、特にライフライン・重要インフラがターゲットとなるリスクが高まってきていると高松氏は警鐘を鳴らしていました。

まとめ

今回の講演では、OPSWAT社の製品紹介よりは圧倒的に

「なぜゼロトラストが必要なのか」

「感染をしないそもそもの考え方とは?」という提唱と、

「検知ではなく、そもそも取り除く「無害化」(Deep CDR)の必要性」および

「その答えがTrust no file, Trust no device」の考え方であるという事を説明しておりました。

弊社ネットワンパートナーズはOPSWAT JAPAN社の販売パートナーであり

数多くのお客様、業種/業界へOPSWAT社製品を通じて「無害化」「ゼロトラスト」の支援をして参りました。またそれ以外にも、様々な角度からプロフェッショナルなセキュリティのご提案・販売支援をしております。

今回のブログを機に導入や販売・提案を検討されたい場合は、

どうぞお気軽に弊社営業担当あるいは問い合わせフォームまでお願い致します。

ここまでご覧頂きまして、ありがとうございました。

■リンク

・弊社ブログ記事:自治体の強靭化対策とOPSWAT MetaDefender(Excel 4.0 マクロとEmotet)