コロナ対策で急にテレワーク導入!?そんなときはPrisma Access!

目次[非表示]

はじめに

働き方改革、テレワーク…東京オリンピック期間に向けて準備を進めていた、あるいは導入されたという企業は少なくないとは思いますが、まさか新型コロナウィルスを予測できた人はいないかと思います。

当然テレワーク環境を整えるにはお金と時間がかかります。企業も基本的には年間の投資計画がありますし、イチから構築する場合、明日から使いましょうという訳にはいきません。

とはいえ少なくとも小・中学校のお子さんは在宅な訳で(息子の幼稚園も休園です)、ある程度の年齢であれば留守番も可能だと思いますが、基本的には誰かがいる必要がある。あまりにも急な展開で仕事を休む訳にはいかず、でもよく考えたらテレワーク環境ないじゃん!?という方々も多いのではないでしょうか?

そう考えると、手前みそですが普段からテレワーク環境が整っていて活用できる当社は、非常に恵まれているかもしれません。

Firewallがクラウド上?

さて、本題に入ります。本稿では、テレワークと言えばこれ!ということで、セキュリティもパフォーマンスも下げることなくテレワーク環境が実現するPrisma Accessをご紹介します。Paloalto Networks社のPAシリーズ(以下PA)というFirewall(以下FW)製品の機能をクラウド上で一括提供する、いわゆるFWaaSです。FWがクラウド上ってどういうこと?と思う人もいるかもしれません。もう少し詳細をご説明していきましょう。

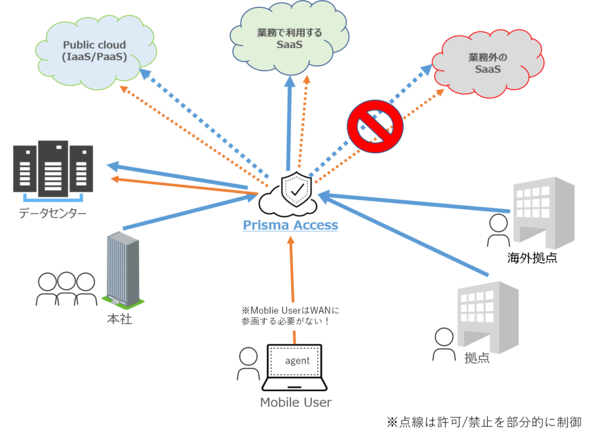

クラウド上のPrisma AccessとVPNでつながる

Prisma Accessには拠点からVPN経由で接続する方法と端末にエージェントをインストールして直接クラウド上のPrisma AccessにVPN接続する2つの接続方式があります。このエージェント型を使うことによって自宅やカフェなどリモート環境から社内NWを経由せずに業務で利用するシステムにアクセスできるようになる、つまりテレワーク環境が実現します。

実は多くのメリットが存在!?

実はこのFWがクラウド上にあることで得られるメリットは少なくありません。

社内のみにVPN環境がある場合と比較してみましょう。

① パフォーマンス

通常VPN機器(あるいはオンプレFWでも同様)を導入する場合、全社員がこのVPN接続をすることが想定されていません。逆に言うと、あまりに多くの社員がVPN接続をすることでパフォーマンスが著しく低下する必要があります。また、この場合は結局すべての社員が一度社内NWに入りますので、例えばクラウドサービス活用時などでインターネット接続をする際には、帯域を圧迫してしまいます。

② ローカルブレイクアウト

上記の話にもつながりますが、今やOffice365やG Suiteをはじめとする、メールやグループウェアのSaaSアプリケーションはほとんどの企業で利用されていますし、テレワークによってweb会議を多く活用する企業もかなり増えていることと思います。こうした業務もPrisma Accessのエージェントさえインストールされていれば社内NWを消費することなくかつ同じセキュリティレベルでアクセスさせる、つまりローカルブレイクアウトが可能なのです。

③ セキュリティ

セキュリティ面でも多くのメリットがあります。もしユーザーがローカルから会社として許可していないサイトやSaaSにアクセスしようとしても、Prisma Access上で許可されていない通信はすべて遮断することができます。

Prisma Accessが選ばれる理由

当然こうした製品には”競合”と言われる類似ソリューションがあり、実は上記①~③についてもある程度のレベルで実装されていたりします。ではその中でもPrisma Accessが最も優れている点とは何でしょうか?

一番のメリットはセキュリティです。FWに少しでも精通している方ならご存知だと思いますが、PAのエンジンはアプリケーション可視化&識別やWildFireというサンドボックス機能など、非常に高性能なセキュリティ機能を持っております。実際にGartner社のEnterprise Network Firewall分野で7年連続でリーダー、国内でも多くの企業で利用されております。これらのセキュリティ機能をクラウド上でも変わらず享受できる、ここが非常に重要なポイントになります。agent型のモバイル接続においてもVPNでPrisma Accessにそのままつながりますので、社外からのインターネットアクセスだとしても、業務における不必要かつリスクのある通信を制御するというセキュリティを実装できます。

まとめ

実際にここ1ヵ月ほどでご相談件数が各段に増えております。新型コロナの影響を受けHW製品は物流の影響をもろに受けておりますが、クラウド+agent(つまりSW)であるため納期の影響を受けづらいことも理由のひとつになっていたりします。

最後にもうひとつ言及させて頂くと、リモートワークにおいてはより一層セキュリティを考慮する必要がある、ということです。目の行き届かない場所にいて、しかも世の中はパンデミックで大急ぎでシステムを導入しなければならないとなると、どうしてもセキュリティ対策がおざなりになりがちですが、だからと言ってセキュリティインシデントを起こして良い理由には全くなりません。逆にこういう時だからこそ、狙われやすく事故も起こりやすいと肝に銘じて、万全を期していただきたいと思います。

長々と最後までお付き合いありがとうございました。(私のブログはいつも長文になってしまうので、次回こそはもっと短くまとめたいと思います…)

尚、Prisma Accessにつきましては、paloalto networks社の以下サイトでもテレワークセキュリティのキーコンテンツとして紹介されています。ブログや動画もありますので、是非覗いてみてください。

テレワーク対策ご検討時には、是非弊社担当までお問い合わせください。

お問い合わせはこちらまで。

関連記事